Beberapa saat lalu, di timeline Twitter saya muncul berita dari akun @detikcom yang berjudul “Polisi Tangkap Pemalsu Website Djakarta Warehouse Project“. Penasaran, saya coba baca artikelnya dan coba telusuri website palsu yang beralamat di http://dwp2016.com.

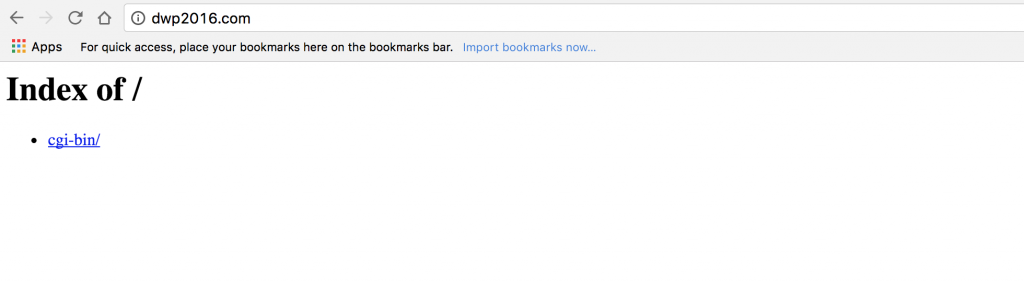

Singkat cerita, 1 pelaku tertangkap di Sulawesi Selatan dan konon 2 teman lainnya masih buron. Saya cek websitenya sendiripun, semua file web sudah terhapus dan menyisakan halaman “index of”

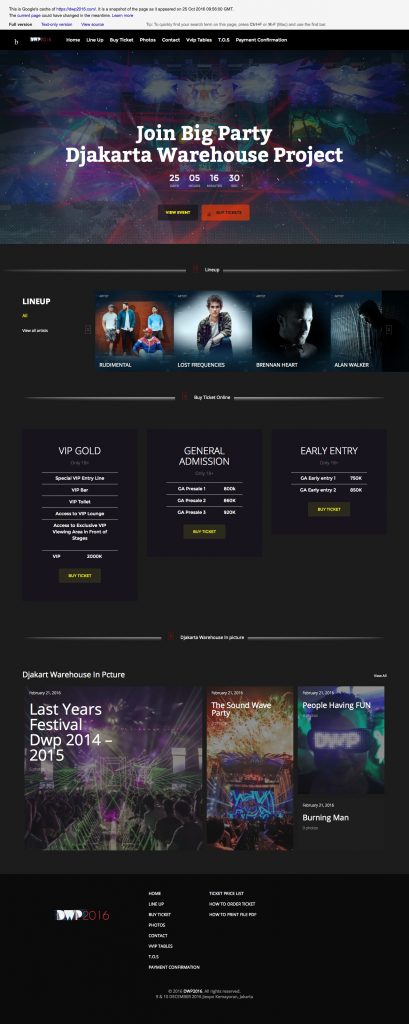

Setelah itu saya penasaran seperti apa rupa websitenya. Lalu saya telusuri cache-nya di Google.

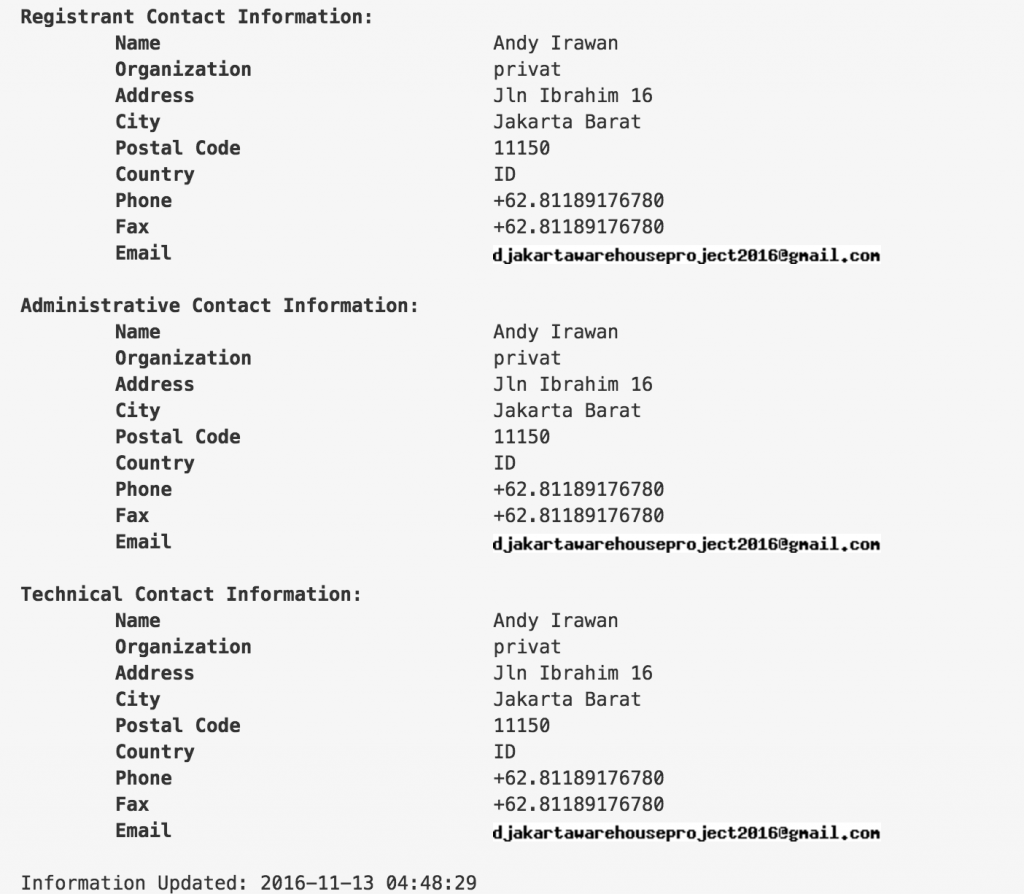

Kemudian saya cek siapakah yang berada di balik website ini, saya coba whois terlebih dulu.

Dan menemukan seseorang bernama Andy Irawan yang beralamat di Jln Ibrahim 16 Jakarta Barat. Dan menemukan IP server 5.189.157.24 dibalik CloudFlare. Oh ya domain tersebut terdaftar di Registrar di Jerman. Jadi, kalau mau nakal, jangan lupa pake fitur privacy protect ya anak anak 😐

Konon, konon lho ya, Pihak kepolisian baru bisa menangkap setelah 3 minggu sejak laporan di buat. Dan konon 3 minggu itu adalah waktu yang singkat. Konon lho yaa. Satu hal lagi, sepertinya pihak berwajib belum bisa mengambil alih akses website terserbut, domain maupun servernya 😀

Sebelum kasus website DWP ini, saya sempat sedikit mereview kasus sejenis yang menimpa konser Bon Jovi. Hanya saja saya tidak tau kelanjutan kasusnya, apakah pelaku berhasil ditangkap atau tidak.

Leave a Reply